De Europese NIS2-richtlijn, bedoeld om de digitale weerbaarheid van organisaties te versterken, had op 17 oktober 2024 in nationale wetgeving moeten zijn omgezet. Nederland heeft echter deze deadline niet gehaald. De implementatie wordt nu verwacht rond het derde kwartaal van 2025. Dit uitstel geeft bedrijven extra tijd, maar creëert geen ruimte voor passiviteit.

Ondanks de vertraging blijven de risico’s van cyberdreigingen onverminderd aanwezig en moeten organisaties proactief handelen. De nieuwe Cyberbeveiligingswet breidt de reikwijdte van de oorspronkelijke NIS-richtlijn aanzienlijk uit – naast essentiële entiteiten vallen nu ook belangrijke entiteiten zoals middelgrote en grote bedrijven onder de richtlijn.

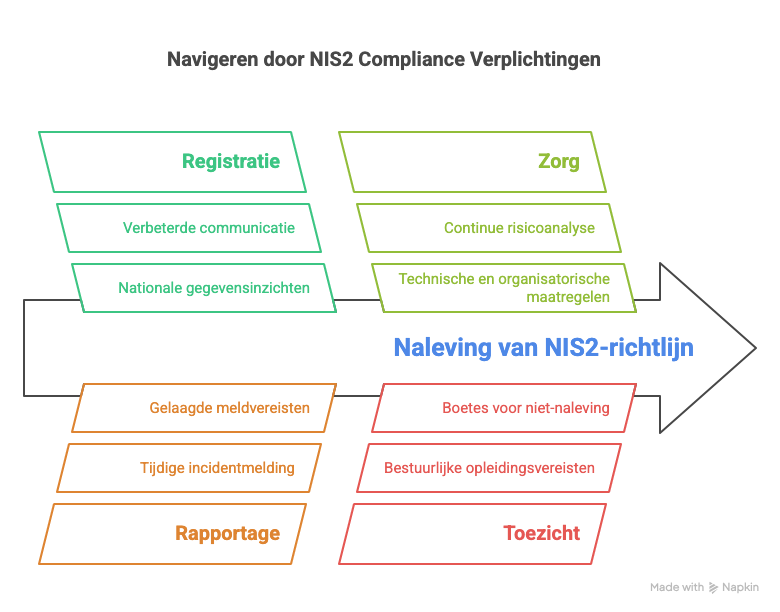

Deze vernieuwde wetgeving introduceert vier hoofdverplichtingen:

- Registratieplicht bij het NCSC

- Meldplicht voor significante incidenten

- Zorgplicht voor een risico-gebaseerde aanpak

- Toezicht op naleving met een opleidingsplicht voor bestuurders

Voor organisaties die onder deze wetgeving vallen, is het cruciaal om nu al voorbereidingen te treffen. Wachten tot de officiële implementatie kan leiden tot haastige en onvolledige maatregelen, terwijl vroegtijdige actie zorgt voor een gedegen cybersecuritybeleid en compliance zonder stress.

Wat is de NIS2-richtlijn?

De NIS2-richtlijn is de opvolger van de oorspronkelijke Europese NIS-richtlijn (Network and Information Security) en vormt de basis voor de nieuwe Cyberbeveiligingswet in Nederland. Deze vernieuwde wetgeving is speciaal ontworpen om de digitale weerbaarheid van Europese organisaties tegen cyberdreigingen substantieel te versterken.

Waar de oorspronkelijke NIS-richtlijn zich voornamelijk richtte op aanbieders van essentiële diensten zoals energie en transport, breidt NIS2 de reikwijdte aanzienlijk uit. Dit betekent in de praktijk dat veel meer organisaties nu onder deze regelgeving vallen, waaronder:

Categorieën organisaties onder NIS2:

- Essentiële entiteiten: Organisaties in kritieke sectoren zoals energie, drinkwater, gezondheidszorg, digitale infrastructuur en bankwezen

- Belangrijke entiteiten: Middelgrote en grote bedrijven (50+ medewerkers of €10+ miljoen omzet) in sectoren als post- en koeriersdiensten, afvalbeheer, chemie, voedsel, productie en digitale dienstverleners

Het belangrijkste doel van NIS2 is om een gemeenschappelijk hoog niveau van cybersecurity te waarborgen binnen de hele EU. Anders dan bij veel andere wetgeving ligt de focus niet alleen op het afstraffen van overtredingen, maar juist op het actief verbeteren van de digitale veiligheid en het stimuleren van een proactieve beveiligingscultuur.

De richtlijn legt ook een duidelijke verantwoordelijkheid bij het management van organisaties. Bestuurders worden direct verantwoordelijk gehouden voor naleving van de cyberbeveiligingsmaatregelen, inclusief een verplichte training om beslissingen over informatiebeveiliging te kunnen nemen.

Valt jouw organisatie hier ook onder? Voor veel bedrijven komt dit als een verrassing. Denk je misschien dat je niet in een vitale sector opereert? De NIS2 gaat veel verder dan alleen de traditionele “kritieke infrastructuur”, waardoor ook jouw bedrijf waarschijnlijk aan deze nieuwe eisen moet voldoen.

De vier kernverplichtingen in detail

De NIS2-richtlijn vertaalt zich in vier concrete hoofdverplichtingen voor je organisatie. Elk van deze verplichtingen vraagt om specifieke maatregelen en aanpassingen in je bedrijfsvoering. Laten we dieper ingaan op wat deze verplichtingen precies betekenen voor jouw organisatie.

Registratieplicht

Je organisatie moet zich registreren bij het Nationaal Cyber Security Centrum (NCSC). Dit is meer dan alleen een administratieve handeling:

- Het NCSC gebruikt deze registratie om een nationaal register op te bouwen

- De verzamelde gegevens bieden inzicht op Europees niveau

- Je moet relevante organisatiegegevens en contactpersonen aanleveren

- De registratie maakt snelle communicatie mogelijk bij grootschalige incidenten

Tip: Wijs alvast een verantwoordelijke aan voor deze registratie en verzamel de benodigde gegevens, zodat je organisatie direct kan registreren zodra het portaal live gaat.

Meldplicht

Significante incidenten die je dienstverlening verstoren, moeten gemeld worden bij zowel het Computer Security Incident Response Team (CSIRT) als de toezichthouder.

Wat moet je melden?

| Type incident | Voorbeelden | Meldingstermijn |

|---|---|---|

| Significante impact | Uitval kritieke systemen, dataverlies | Binnen 24 uur |

| Substantiële impact | Verstoring dienstverlening, beperkte datalekkage | Binnen 72 uur |

| Potentiële dreiging | Verdachte activiteiten, bijna incidenten | Periodieke rapportage |

Om snel en correct te kunnen melden, is een incident responsplan essentieel. Zo’n plan beschrijft de stappen die genomen moeten worden bij een cyberincident, inclusief wie verantwoordelijk is voor de melding.

Zorgplicht

Het hart van de NIS2-richtlijn is de zorgplicht, waarbij je verplicht bent een risicogebaseerde aanpak te hanteren voor je cybersecurity beleid:

- Continue risicoanalyses: Regelmatig inventariseren en beoordelen van digitale risico’s

- Passende maatregelen: Implementatie van technische en organisatorische beveiligingsmaatregelen

- Evaluatie en verbetering: Periodiek beoordelen van de effectiviteit van je beveiligingsmaatregelen

- Documentatie: Vastleggen van je beveiligingsbeleid, maatregelen en uitgevoerde controles

De zorgplicht vraagt om een proactieve houding: je moet niet alleen reageren op incidenten, maar actief werken aan het voorkomen ervan.

Toezicht

Er wordt streng toezicht gehouden op de naleving van de zorgplicht, met bijzondere aandacht voor de rol van bestuurders:

- Bestuurders krijgen een specifieke opleidingsplicht om voldoende kennis te hebben voor informatie veiligheidsbeslissingen

- Er komen periodieke controles op de naleving van de NIS2-richtlijn

- Bij niet-naleving kunnen forse boetes worden opgelegd (tot 10 miljoen euro of 2% van de wereldwijde jaaromzet)

- Persoonlijke aansprakelijkheid van bestuurders is mogelijk bij ernstige tekortkomingen

Let op: De bestuurlijke verantwoordelijkheid kan niet worden gedelegeerd. Het is daarom essentieel dat je directie goed geïnformeerd is en actief betrokken blijft bij cybersecurity vraagstukken.

Technische maatregelen en best practices

De NIS2-richtlijn schrijft geen specifieke technische oplossingen voor, maar verwacht wel dat je robuuste beveiligingsmaatregelen implementeert. Hieronder vind je de essentiële technische maatregelen en best practices om je organisatie NIS2-compliant te maken.

Essentiële cybersecurity maatregelen

Toegangscontrole en identiteitsbeheer

- Implementeer multi-factor authenticatie (MFA) voor alle externe toegang

- Pas het principe van least privilege toe (medewerkers krijgen alleen toegang tot wat ze nodig hebben)

- Voer regelmatige reviews uit van toegangsrechten en verwijder accounts van ex-medewerkers direct

- Overweeg privileged access management (PAM) voor beheeraccounts

Netwerk- en systeembeveiliging

- Segmenteer je netwerk om laterale beweging van aanvallers te beperken

- Implementeer een next-generation firewall met deep packet inspection

- Zorg voor versleutelde communicatie (TLS) voor alle gevoelige gegevensoverdracht

- Voer regelmatig vulnerability assessments en penetratietests uit

Het recente incident waarbij een Zwitserse melkveehouder een koe verloor door een ransomware-aanval op zijn melksysteem, toont aan dat zelfs onverwachte sectoren kwetsbaar zijn. Dit onderstreept het belang van uitgebreide beveiligingsmaatregelen.

Bescherming tegen malware en ransomware

| Maatregel | Doel | Prioriteit |

|---|---|---|

| Endpoint protection | Detectie en blokkering van malware | Hoog |

| Email security gateway | Filteren van phishing en malware | Hoog |

| Patch management | Tijdig installeren van beveiligingsupdates | Kritiek |

| Application whitelisting | Alleen toegestane software uitvoeren | Medium |

| User awareness training | Medewerkers trainen in herkennen dreigingen | Hoog |

Regelmatige back-ups en herstelplannen

- Implementeer de 3-2-1 back-up strategie (3 kopieën, 2 verschillende media, 1 offsite)

- Test regelmatig het terugzetten van back-ups

- Ontwikkel en documenteer een disaster recovery plan

- Zorg voor offline back-ups die niet door ransomware aangetast kunnen worden

Strategieën voor effectieve implementatie

Inzet van compliance tools en frameworks Maak gebruik van frameworks die aansluiten bij NIS2-vereisten:

- ISO 27001/27002 als basis voor je information security management system

- NIST Cybersecurity Framework voor een gestructureerde benadering

- CIS Controls voor concrete technische maatregelen

Tip: Begin met een gap-analyse om te bepalen waar je organisatie nu staat ten opzichte van deze frameworks.

Samenwerking met gespecialiseerde partners

- Overweeg managed security services voor 24/7 monitoring

- Werk samen met securityspecialisten voor complexe implementaties

- Maak gebruik van threat intelligence services om op de hoogte te blijven van nieuwe dreigingen

- Sluit aan bij sectorspecifieke ISAC’s (Information Sharing and Analysis Centers) om informatie over dreigingen te delen

Gebruik van bestaande standaarden Implementeer bestaande standaarden als basis voor je beveiligingsbeleid:

- Secure software development lifecycle (SSDLC) voor interne ontwikkeling

- Secure configuration baselines voor servers, werkstations en netwerkapparatuur

- SOC 2 compliance voor dienstverleners

- Zero Trust architectuur voor moderne werkomgevingen

De rol van bestuurders en het management

Onder de NIS2-richtlijn krijgen bestuurders en managementteams een veel prominentere rol in cybersecurity dan voorheen. De wetgeving plaatst nadrukkelijk verantwoordelijkheden op bestuursniveau, wat een belangrijke verschuiving betekent in hoe organisaties cybersecurity moeten benaderen.

Verantwoordelijkheden van de directie en bestuurders

De NIS2-richtlijn introduceert een opleidingsplicht voor bestuurders, maar wat houdt dit concreet in?

Directe verantwoordelijkheden:

- Goedkeuren van cybersecurity-strategieën en -beleid

- Toezicht houden op de implementatie van beveiligingsmaatregelen

- Besluiten over cybersecurity-budgetten

- Eindverantwoordelijkheid dragen voor compliance

- Persoonlijke aansprakelijkheid bij ernstige tekortkomingen

Let op: Deze verantwoordelijkheden kunnen niet worden gedelegeerd naar IT-afdelingen of security officers. Hoewel deze specialisten een cruciale rol spelen in de uitvoering, blijft de eindverantwoordelijkheid bij de bestuurders liggen.

Vereiste kennis en opleidingsplicht

Wat moeten je bestuurders minimaal weten en begrijpen? De volgende tabel geeft een overzicht:

| Kennisdomein | Minimale vereisten | Aanbevolen |

|---|---|---|

| Cybersecurity-basisprincipes | Begrijpen van kernconcepten en dreigingslandschap | ✓ |

| Risicomanagement | Kunnen inschatten van digitale risico’s | ✓ |

| Incident-respons | Begrijpen van het incident-responsproces | ✓ |

| Compliance-vereisten | Kennis van NIS2 en andere relevante wetgeving | ✓ |

| Technologische trends | Basiskennis van opkomende technologieën en hun impact | ✓ |

Deze opleidingsplicht betekent dat je bestuurders actief moeten investeren in hun kennis over cybersecurity. Dit kan via formele training, maar ook door regelmatige briefings en betrokkenheid bij cybersecurity-oefeningen.

Integratie van cybersecurity in de bedrijfsstrategie

Cybersecurity is niet langer een technisch vraagstuk, maar een strategisch bedrijfsrisico dat op het hoogste niveau moet worden beheerd:

- Cybersecurity als vast agendapunt: Maak cybersecurity een standaard onderwerp tijdens bestuursvergaderingen

- Afstemming op bedrijfsdoelstellingen: Zorg dat cybersecurity-initiatieven direct bijdragen aan strategische doelen

- Cultuurverandering: Creëer een security-minded cultuur die start bij het management

- Proactieve houding: Verschuif de focus van reageren op incidenten naar preventie

Je kunt als bestuurder een verschil maken door het goede voorbeeld te geven: neem zelf deel aan security awareness trainingen en toon betrokkenheid bij cybersecurity-initiatieven.

Rapportage en verantwoording aan stakeholders

De NIS2-richtlijn vraagt om transparantie richting stakeholders:

- Interne rapportage: Regelmatige updates aan bestuur en managementteam over de security-status

- Externe verantwoording: Jaarverslagen met informatie over genomen cybersecurity-maatregelen

- Incidentrapportage: Duidelijke procedures voor het melden van incidenten aan autoriteiten

- Stakeholdercommunicatie: Transparant informeren van klanten en partners bij incidenten

Tip: Ontwikkel een security dashboard met KPI’s die begrijpelijk zijn voor bestuurders en effectieve besluitvorming ondersteunen.

Resources en ondersteuning

Bij het implementeren van NIS2-vereisten sta je er niet alleen voor. Er zijn verschillende bronnen van informatie en ondersteuning beschikbaar om je te helpen bij deze complexe uitdaging. Wij hebben de belangrijkste resources voor je op een rij gezet.

Overzicht van beschikbare hulpbronnen

Het Nationaal Cyber Security Centrum (NCSC) is het centrale aanspreekpunt voor NIS2-implementatie in Nederland en biedt diverse ondersteunende materialen:

- Implementatierichtlijnen specifiek voor de Nederlandse context

- Factsheets over de reikwijdte en kernverplichtingen

- Templates voor incident response-plannen

- Webinars en informatie-events over NIS2-implementatie

Bezoek regelmatig de website van het NCSC voor de meest actuele informatie over de Nederlandse implementatie van de Cyberbeveiligingswet.

Naast het NCSC zijn er ook andere instanties die waardevolle ondersteuning bieden:

| Instantie | Focus | Beschikbare resources |

|---|---|---|

| Agentschap Telecom | Toezichthouder voor specifieke sectoren | Sectorspecifieke implementatiegidsen, compliance checklists |

| Digital Trust Center | Focus op niet-vitale bedrijven | Praktische beveiligingsadviezen, risico-assessment tools |

| Brancheorganisaties | Sectorgerichte ondersteuning | Best practices binnen specifieke bedrijfstakken |

| ENISA (EU-niveau) | Europese coördinatie | Technische richtlijnen, vergelijkende analyses tussen lidstaten |

Trainingsmogelijkheden voor medewerkers en management

Investeren in kennis is cruciaal voor succesvolle NIS2-implementatie:

- Awareness trainingen voor alle medewerkers

- Basiskennis cybersecurity

- Herkennen van phishing en social engineering

- Veilig gebruik van bedrijfsmiddelen

- Technische trainingen voor IT- en securitypersoneel

- Incident response

- Penetratietesten en vulnerability management

- Securitymonitoring en -beheer

- Strategische trainingen voor bestuurders en management

- Cybersecurity governance

- Risicomanagement op bestuursniveau

- Compliance en aansprakelijkheid

Tip: Creëer een doorlopend trainingsprogramma in plaats van eenmalige cursussen. Cyberdreigingen evolueren, dus je kennis moet dat ook doen.

Externe expertise en consultancy opties

Voor gerichte ondersteuning kun je een beroep doen op externe expertise:

- Security consultants: Voor strategisch advies en implementatiebegeleiding

- Technical specialists: Voor specifieke technische implementaties

- Juridische adviseurs: Voor compliance-vraagstukken en contractuele aspecten

- Audit partners: Voor onafhankelijke beoordeling van je beveiligingsmaatregelen

Bij TailorIT bieden we gespecialiseerde ondersteuning voor alle aspecten van NIS2-implementatie, van initiële gap-analyse tot volledige implementatiebegeleiding. We werken samen met een netwerk van experts om je organisatie op alle fronten te ondersteunen.

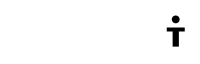

Nuttige tools voor risicoanalyse en compliance monitoring

Verschillende tools kunnen je helpen bij het systematisch aanpakken van NIS2-compliance:

Risicobeheersingstools:

- GRC-platforms (Governance, Risk & Compliance)

- Vulnerability scanners en beveiligingsmonitoring

- Incidentmanagement-systemen

- Continuïteitsplanningstools

Compliance monitoring:

- Automatische policy-enforcement tools

- Security dashboards voor real-time inzicht

- Documentatiebeheer voor compliance-bewijs

- Auditmanagement-software

Het toepassen van de juiste tooling kan het compliance-proces aanzienlijk vereenvoudigen, vooral voor organisaties met complexe IT-omgevingen of beperkte interne capaciteit.

Conclusie

De implementatie van de Cyberbeveiligingswet (NIS2) in Nederland betekent een fundamentele verschuiving in hoe we cybersecurity benaderen. Hoewel het uitstel naar Q3 2025 extra voorbereidingstijd biedt, is het cruciaal om nu al actie te ondernemen.

Belangrijkste punten om mee te nemen

De reis naar NIS2-compliance is geen sprint maar een marathon die je nu moet starten:

- De wet raakt veel meer organisaties dan de oorspronkelijke NIS-richtlijn, waarschijnlijk ook die van jou

- De vier kernverplichtingen (registratie, melding, zorgplicht en toezicht) vragen om structurele aanpassingen

- Bestuurders krijgen directe verantwoordelijkheid en aansprakelijkheid voor cybersecurity

- Een proactieve aanpak voorkomt haastwerk en compliance-stress in 2025

Het recente voorbeeld van de Zwitserse boer die een koe verloor door een ransomware-aanval illustreert dat cyberdreigingen alle sectoren raken – zelfs de meest onverwachte. Dit onderstreept dat de NIS2-richtlijn niet zomaar een compliance-exercitie is, maar een noodzakelijke stap om je organisatie te beschermen in een steeds gevaarlijker digitaal landschap.

Start vandaag nog met voorbereidingen

Begin je NIS2-implementatie met deze praktische eerste stappen:

- Bepaal of je organisatie onder de wetgeving valt (check de criteria voor essentiële en belangrijke entiteiten)

- Voer een gap-analyse uit om te zien waar je nu staat ten opzichte van de vereisten

- Ontwikkel een implementatieplan met duidelijke mijlpalen richting Q3 2025

- Zorg voor bewustwording op bestuursniveau over de nieuwe verantwoordelijkheden

- Verzamel en documenteer je huidige beveiligingsmaatregelen als basis voor compliance-bewijs

Door nu te beginnen, verdeel je de werklast en kosten over een langere periode, wat resulteert in een grondiger en meer kosteneffectieve implementatie.

Hoe TailorIT kan helpen

Bij TailorIT begrijpen we dat de weg naar NIS2-compliance complex kan lijken. Daarom bieden we op maat gemaakte ondersteuning voor elke fase van je implementatietraject:

- Assessment: We analyseren je huidige staat van paraatheid

- Strategie: We ontwikkelen een implementatiestrategie op maat van jouw organisatie

- Implementatie: We ondersteunen bij de technische en organisatorische maatregelen

- Training: We verzorgen awareness trainingen en bestuurderscursussen

- Compliance-monitoring: We helpen je continu te voldoen aan de NIS2-vereisten

Cybersecurity is geen eenmalige actie maar een doorlopend proces. De NIS2-richtlijn biedt een kans om dit proces structureel in je organisatie te verankeren, waardoor je niet alleen compliant wordt, maar ook weerbaarder tegen de groeiende cyberdreigingen.

Neem vandaag nog contact op met TailorIT om te bespreken hoe wij je kunnen helpen voorbereid te zijn op de Cyberbeveiligingswet van 2025.

Veelgestelde vragen (FAQ)

Je organisatie valt waarschijnlijk onder de richtlijn als je een middelgroot of groot bedrijf bent (50+ medewerkers of €10+ miljoen omzet) en actief bent in een van de aangewezen sectoren. Het criterium is niet alleen de grootte van je organisatie, maar ook de potentiële maatschappelijke impact van een cyberincident bij jouw bedrijf.

De sancties variëren van waarschuwingen tot boetes van maximaal €10 miljoen of 2% van de wereldwijde jaaromzet, afhankelijk van de ernst van de overtreding. Naast formele sancties zijn er ook indirecte gevolgen zoals reputatieschade, verlies van klantvertrouwen en mogelijke contractuele problemen.

NIS2 richt zich op algemene cybersecurity, terwijl AVG/GDPR specifiek gaat over persoonsgegevensbescherming; ze zijn complementair en overlappen deels. Je kunt bestaande AVG-maatregelen gebruiken als basis voor delen van je NIS2-implementatie.

Formele certificering is niet direct verplicht, maar wordt sterk aangemoedigd en kan dienen als bewijs van compliance. Certificeringen zoals ISO 27001 vereenvoudigen compliance-bewijs, bieden een gestructureerd implementatiekader en vergroten het vertrouwen van stakeholders.

De kosten variëren sterk afhankelijk van je huidige cybersecurity-volwassenheid, organisatiegrootte en sector. Een gefaseerde aanpak helpt de kosten te spreiden, beginnend met een gap-analyse en vervolgens maatregelen prioriteren op basis van risico en kosten/baten.